🤖 Devin AI ya no es solo una promesa técnica. En 2026, es un ejecutor de producción que trabaja de forma autónoma. Aquí te explico qué es realmente y cómo integrarlo en tu flujo de trabajo.

Hasta ahora, herramientas como GitHub Copilot nos ayudaban a escribir líneas de código más rápido. Sin embargo, el cuello de botella seguía siendo el mismo: el humano debe dirigir cada paso, probar cada cambio y gestionar el entorno. Devin cambia las reglas del juego al pasar de ser un asistente a ser un ejecutor independiente.

¿Qué es Devin realmente en 2026? 🛠️

Devin es un agente autónomo de ingeniería de software creado por Cognition. Es fundamental entender que no es solo un modelo de lenguaje (LLM) que "sugiere" código. Es un sistema experto diseñado para trabajar de forma independiente dentro de su propio entorno de desarrollo (VM) aislado.

Cuando le asignas una tarea a Devin, él no solo escribe el código en un chat; él "desaparece" a trabajar en su VM equipada con:

-

Shell / Terminal completo: Instala dependencias, corre scripts y configura servidores.

-

Editor de código: Lee y modifica repositorios completos con conciencia de contexto.

-

Navegador web: Investiga documentación, prueba aplicaciones y hace QA visual de la UI.

-

Sistema de Log e Inspección: Puedes ver en tiempo real cada comando que ejecuta y cada decisión que toma.

Integración en el Ecosistema DevOps: De Jira al Despliegue ⛓️

Devin se integra nativamente en tu pipeline de ingeniería:

-

Jira y Linear: Escucha tickets y actualiza el estado adjuntando evidencias del QA visual.

-

GitHub/GitLab: Abre PRs detallados y responde a los fallos de la CI leyendo los logs de error para subir correcciones instantáneas.

-

Mantenimiento Preventivo: Corre periódicamente para parchear dependencias críticas o refactorizar deuda técnica.

Comparativa de Poder en la Cadena de Suministro:

| Herramienta | Qué hace realmente |

|---|---|

| GitHub Actions | Ejecuta scripts y flujos predefinidos de forma lineal. |

| GitHub Copilot | Sugiere fragmentos de código mientras escribes. |

| Devin (Enable & Run) | Piensa + Ejecuta + Corrige + Decide de forma iterativa y autónoma. |

Planes y Costos en 2026 💰

Devin se gestiona mediante ACUs (Agent Compute Units), permitiéndote escalar según el uso:

-

Plan Core (Desde $20/mes): Para desarrolladores individuales y freelancers. Pago por uso de ACUs.

-

Plan Team (Desde $500/mes): Para equipos de ingeniería. Incluye 250 ACUs, integración con Jira/Slack y PRs automáticos.

Caso Práctico 1 (Simulación): Desarrollo de un Servicio con Persistencia y Tests ⚡

Imagina que necesitas un microservicio en FastAPI que gestione un inventario de libros con una base de datos SQLite y validación de datos. En lugar de configurar un entorno local, simplemente le das la URL de tu repositorio a Devin en su dashboard web:

Instrucción a Devin:

"Vincúlate a este repositorio e inicia una nueva sesión. Tu objetivo es crear un servicio de Inventario con FastAPI y SQLite. Configura la base de datos, crea los endpoints POST y GET /books, y asegúrate de validar los datos con Pydantic. Antes de terminar, crea una suite de tests unitarios y verifícala."

Ejecución en la Web VM:

Al iniciar la sesión, Devin abre una Máquina Virtual (VM) dedicada visible desde tu navegador. Verás cómo el agente entra en su Internal Loop:

1. Analiza: Determina que necesita fastapi, sqlalchemy, pydantic y pytest.

2. Configura: En su terminal de la VM, instala las dependencias necesarias.

3. Codifica y Autocorrige: Escribe el código en el editor integrado. Si los tests fallan, Devin lee el error, corrige el archivo y reintenta hasta que la build está en verde. ✅

Caso Práctico 2 (Entorno Real): DEVIN auditando un proyecto python existente

Un recorrido real por la auditoría de seguridad autónoma, la remediación de dependencias y la automatización de pruebas en un proyecto FastAPI.

Esta es la historia de cómo un agente de IA autónomo (Devin) escaneó, parcheó, probó y entregó un pull request limpio —de principio a fin— sin romper ni una sola línea del código de la aplicación.

Le pedimos a devin:

# devin-init.yaml

objective: "Auditoría de seguridad y aumento de cobertura de tests."

tasks:

- "1. Analiza el proyecto: Escanea las dependencias buscando vulnerabilidades críticas en requirements.txt."

- "2. Remediación: Actualiza a las versiones seguras más estables sin romper la compatibilidad con FastAPI."

- "3. Automatización: Crea una carpeta 'tests/' y escribe una suite de pruebas con pytest para main.py (POST, GET y 404)."

- "4. QA: Ejecuta 'pytest' y confirma que la corrección de seguridad no ha roto la funcionalidad base."

- "5. Entrega: Resume los cambios realizados en un README.md nuevo y mantén el repositorio limpio."

deliverables:

- "requirements.txt actualizado"

- "tests/test_main.py creado"

- "README.md con reporte de cambios"

Me dijo que me fuera a preparar unos mates 🧉 con chipá de queso 🧀🥯 y que me avisaba ⏳ cuando esté lista la tarea, así reviso el PR nomás 👨💻✅

El punto de partida: Una bomba de tiempo tecnológica

Imagina heredar un proyecto de API en Python 🐍

Funciona. Los endpoints responden. Los usuarios están contentos. Pero bajo la superficie, el archivo requirements.txt es un campo de minas:

fastapi==0.95.0

uvicorn==0.21.0

pydantic==1.10.7

requests==2.28.1

safety==2.3.5

pytest==7.2.2

httpx==0.23.3

Cada uno de estos paquetes está desactualizado. Varios contienen CVEs (vulnerabilidades comunes) conocidos que los atacantes pueden explotar ☣️. Y no hay ni una sola prueba para detectar regresiones si intentas arreglarlos.

Paso 1: Entendiendo el código base

El proyecto es una API gestora de tareas con FastAPI — simple pero representativa de los microservicios del mundo real. Tiene tres endpoints básicos:

@app.get("/tasks") # Listar todas las tareas

@app.post("/tasks") # Crear una nueva tarea

@app.get("/tasks/{task_id}") # Obtener una tarea por ID (o 404)

Las tareas se almacenan en una lista en memoria y se usa un modelo Pydantic para la validación. Eso es todo —unas 40 líneas de código—. La simplicidad es engañosa, porque el peligro real vive en las dependencias.

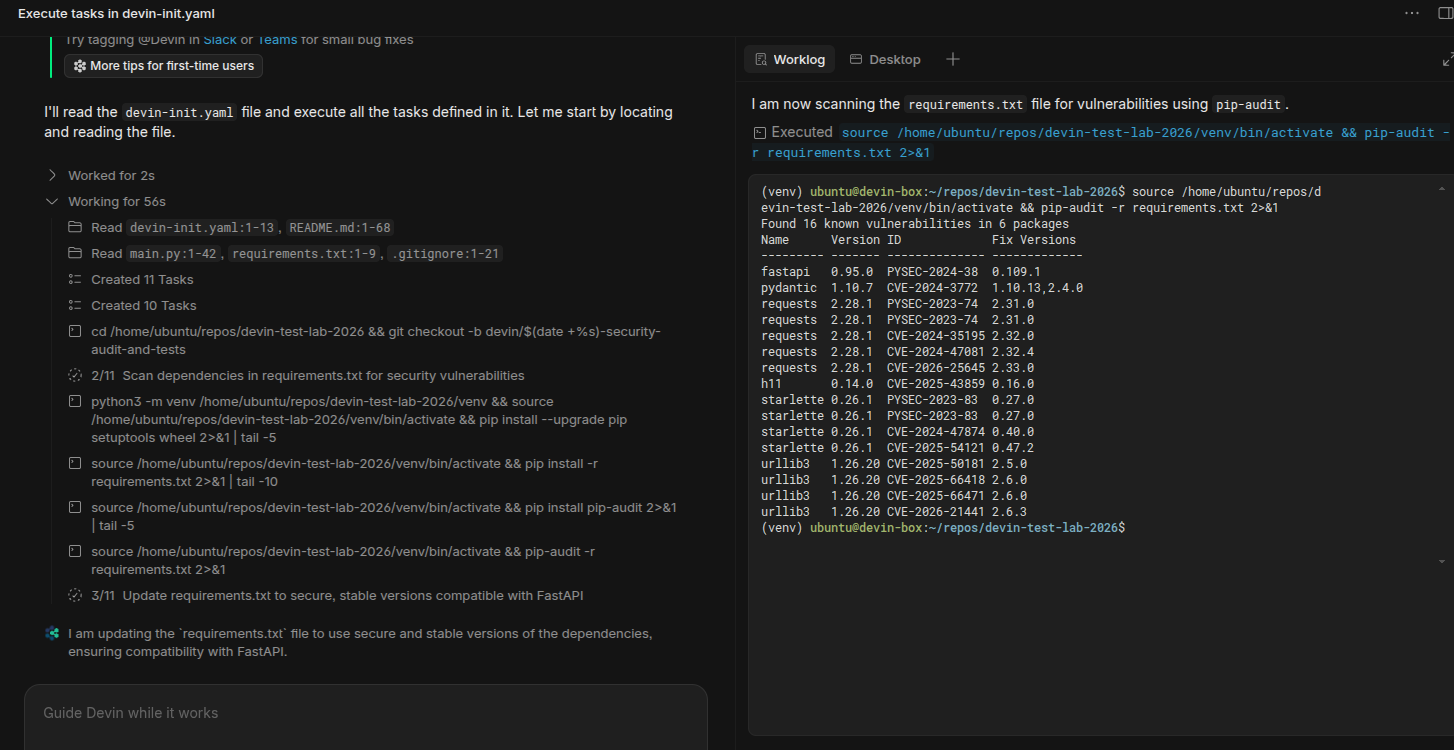

Paso 2: Escaneo de vulnerabilidades

El primer paso fue instalar las dependencias actuales y ejecutar pip-audit, un escáner de vulnerabilidades mantenido por el Python Packaging Authority (PyPA):

python3 -m venv venv

source venv/bin/activate

pip install -r requirements.txt

pip install pip-audit

pip-audit -r requirements.txt

💣 El resultado fue alarmante:

Se encontraron 16 vulnerabilidades conocidas en 6 paquetes

Desglose de los hallazgos

Aquí están los problemas más críticos detectados por Devin:

Denegación de Servicio (DoS)

- FastAPI 0.95.0 (PYSEC-2024-38): Un atacante podría bloquear el servidor enviando datos de formularios multipart malformados. Esto es peligroso porque no requiere autenticación —basta con una petición HTTP maliciosa—.

- Starlette 0.26.1 (PYSEC-2023-83): El framework ASGI que sustenta FastAPI era vulnerable al agotamiento de memoria mediante cargas de archivos. Un atacante podía consumir toda la RAM disponible con una sola petición.

HTTP Request Smuggling (Contrabando de Peticiones)

- h11 0.14.0 (CVE-2025-43859): El manejo incorrecto de las cabeceras

Content-Lengthpermitía "colar" peticiones a través de proxies de seguridad, accediendo potencialmente a endpoints restringidos. - urllib3 1.26.20 (CVE-2026-21441): Contrabando similar mediante cabeceras

Transfer-Encodingmalformadas.

Filtrado de Información y SSRF

- requests 2.28.1 (PYSEC-2023-74): La cabecera

Proxy-Authorizationse filtraba al seguir redirecciones a hosts diferentes. - requests 2.28.1 (CVE-2024-47081): Server-Side Request Forgery mediante URIs

file://— un atacante podría leer archivos del sistema del servidor—.

Bypass de Verificación de Certificados

- requests 2.28.1 (CVE-2024-35195): Después de llamar a

verify=Falseen una petición, las siguientes peticiones en la mismaSessionomitían silenciosamente la verificación de certificados.

Resumen de Severidad

| Severidad | Cantidad | Ejemplos |

|---|---|---|

| Alta | 7 | Request smuggling, DoS, SSRF |

| Media | 9 | Fuga de credenciales, ReDoS |

📝 Siete de las dieciséis vulnerabilidades fueron calificadas como Severidad Alta, lo que significa que podían explotarse remotamente con mínimo esfuerzo e impacto significativo.

Paso 3: El desafío de la remediación

Actualizar dependencias no es solo subir números de versión. Es un rompecabezas de compatibilidad:

El Problema Pydantic v1 vs v2

Pydantic 2.0 fue una reescritura total. Cambió el comportamiento de validación y las APIs internas. Devin tuvo que verificar si nuestra app de 40 líneas sobreviviría al cambio. El diagnóstico: la app solo usaba funciones básicas de BaseModel compatibles con la nueva versión.

La cadena de versiones de Starlette

FastAPI fija su dependencia de Starlette. Para obtener un Starlette totalmente parcheado (1.0.0), Devin tuvo que saltar hasta FastAPI 0.135.3, la última versión estable.

Mapa Final de Dependencias

| Paquete | Antes | Después | Salto |

|---|---|---|---|

| fastapi | 0.95.0 | 0.135.3 | 40 versiones menores |

| uvicorn | 0.21.0 | 0.34.2 | 13 versiones menores |

| pydantic | 1.10.7 | 2.12.5 | Versión Mayor (v1 a v2) |

| requests | 2.28.1 | 2.33.1 | 5 versiones menores |

| starlette | 0.26.1 | 1.0.0 | Versión Mayor (transitiva) |

Resultado final del escaneo tras la actualización:

$ pip-audit

No se encontraron vulnerabilidades conocidas

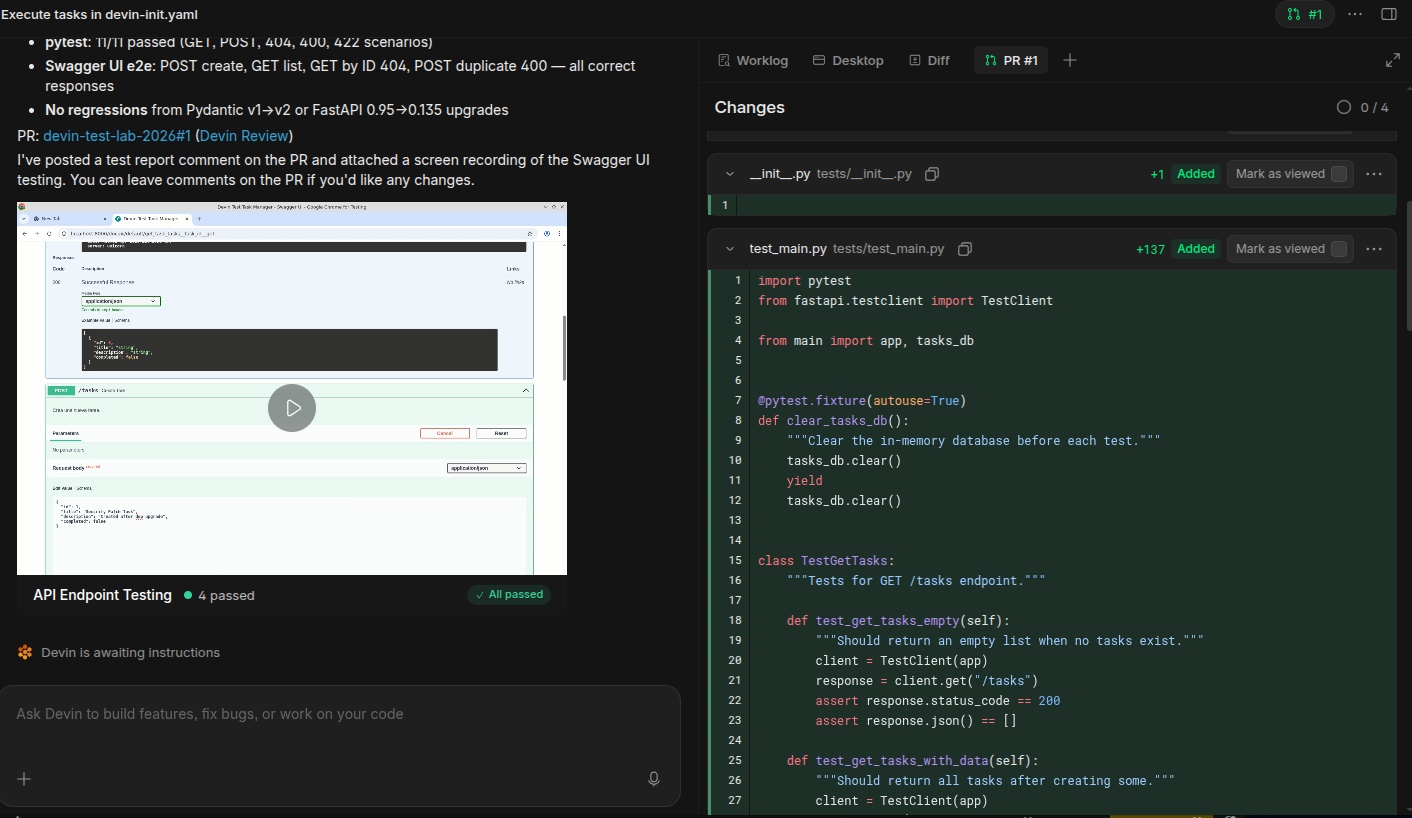

Paso 4: Construyendo la red de seguridad (Suite de Tests)

Sin pruebas existentes, la actualización era un acto de fe. Devin diseñó una suite de 11 tests con Pytest bajo estos principios:

-

Cubrir todos los endpoints: Listado, creación y obtención por ID.

-

Probar caminos felices y de error: Validó respuestas 200, 400 (duplicados), 404 (no encontrado) y 422 (validación fallida).

-

Aislamiento: Cada test comienza con una base de datos limpia.

============================== 11 pasados en 0.55s ==============================

Paso 5: Verificación End-to-End en la VM

Las pruebas unitarias son geniales, pero Devin fue un paso más allá. Levantó el servidor real en su VM y atacó los endpoints manualmente con curl:

# 1. Lista vacía

$ curl -s http://localhost:8000/tasks

[]

# 2. Crear una tarea

$ curl -s -X POST http://localhost:8000/tasks -d '{"id": 1, "title": "Test Devin"}'

{"id":1,"title":"Test Devin",...}

Además, probó la API a través de la Swagger UI integrada (/docs), capturando una grabación de pantalla como evidencia visual del éxito.

Impacto Final

| Métrica | Antes | Después |

|---|---|---|

| Vulnerabilidades conocidas | 16 | 0 |

| Cobertura de tests | 0 tests | 11 tests |

| Código de aplicación modificado | — | 0 líneas |

| Paquetes actualizados | — | 9 paquetes |

La gran lección: El número más importante no es 16 ni 0. Es 0 líneas de código de aplicación modificadas. Toda la remediación se logró mediante actualizaciones inteligentes de dependencias, demostrando que estar al día es la defensa más efectiva.

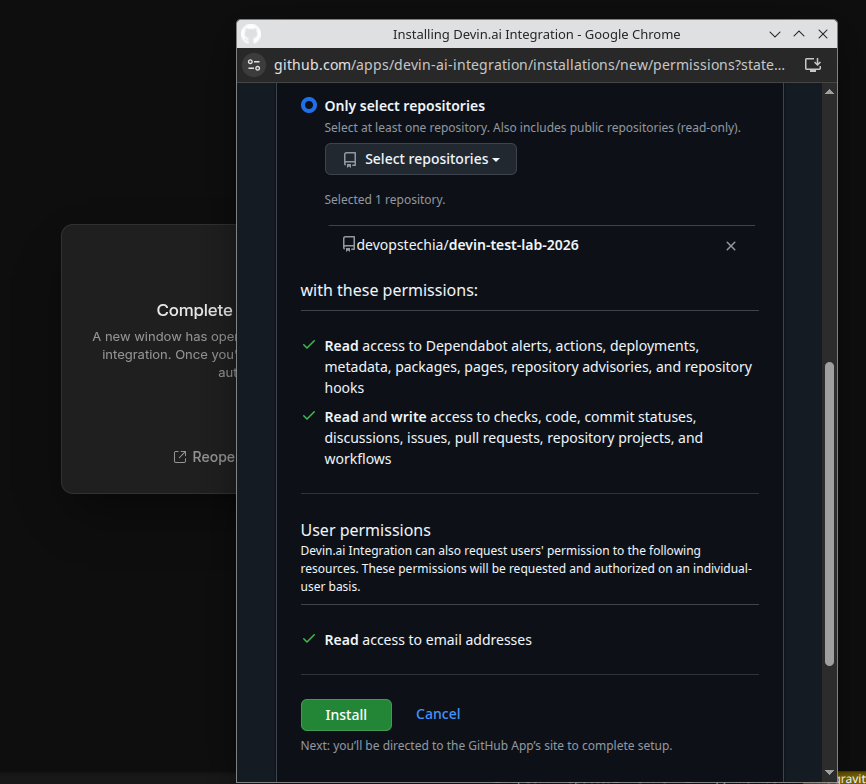

El Botón Mágico (y Peligroso): “Enable & run” 🔵

Durante la ejecución, te encontrarás con ese botón que invita a: “Automatically catch bugs for PRs you create”. Al apretarlo, el agente cambia radicalmente su naturaleza:

-

Pasa de modo "tareas puntuales" a "agente continuo" sobre tu repositorio.

-

Devin se integra profundamente en tu flujo de trabajo (vía GitHub Apps o webhooks).

-

Escucha eventos de Pull Requests abiertos o actualizados, activándose solo para auditar, testear y proponer mejoras.

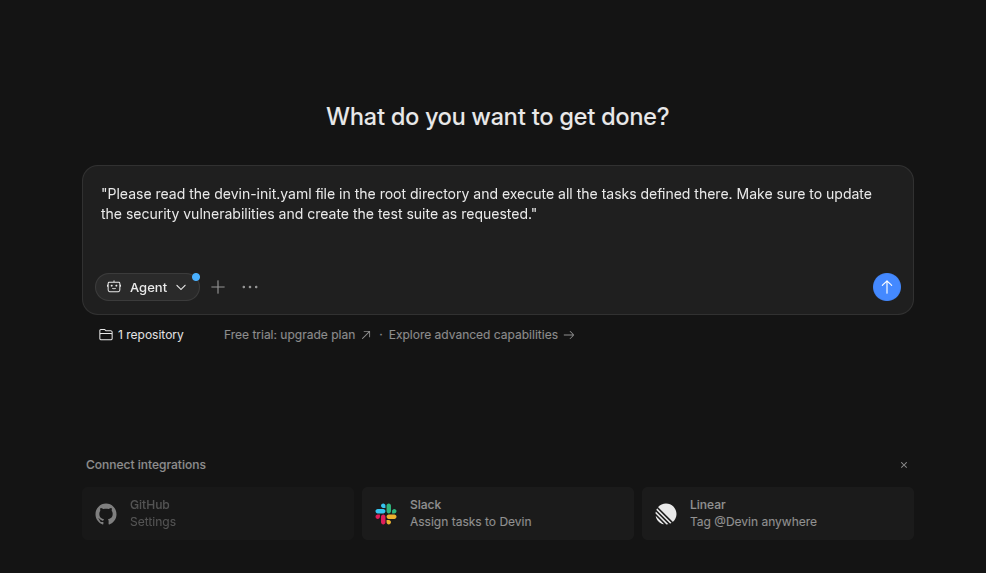

🎁 Bonus: Tu primer proyecto real (Guía 100% Web)

Si quieres probar a Devin ahora mismo sin instalar nada, sigue estos pasos:

-

Haz un Fork: Ve a nuestro Laboratorio en GitHub y haz un "Fork".

-

Auth & Connect: Entra en app.devin.ai y realiza el login con tu email.

-

Vincula tu Repositorio con la Copia: En una Nueva Sesión, vincula tu fork recién creado.

-

Misión: Pega este prompt: "Please read the

devin-init.yamlfile in the root and execute all tasks: audit security, fix vulnerabilities, and create the test suite."

Mira el panel de la VM en tu navegador y observa cómo la IA parcha el código, escribe los tests en tiempo real, revisa y ejecuta el swagger en el navegador usando un browser y te deja un video con todo lo realizado. Al finalizar, tendrás un Pull Request listo en tu cuenta. 🚀

Si quieres ver la branch que me creo al finalizar este es el link branch_by_devin

📄 El Entregable Pro: Reporte Técnico de Sesión

Para cerrar el ciclo de trabajo de forma profesional, no basta con el código. Al finalizar la tarea, le pedimos a Devin mediante un prompt adecuado que generara un reporte técnico completo de la sesión.

Este documento es muy importante para un Tech Lead o un auditor de seguridad, ya que detalla:

-

El orden cronológico de cada comando ejecutado en la terminal.

-

La tabla comparativa de CVEs (vulnerabilidades) detectadas y sus versiones de parcheo.

-

El desglose de la suite de tests y qué lógica valida cada uno.

📝 Puedes consultar este reporte real generado por DEVIN en la ejecución real, en la carpeta del repositorio: /reportes/session-report.md. Esto demuestra que Devin no es una "caja negra", sino un colaborador transparente que documenta su propio razonamiento.

El Impacto en el Equipo: De Codificador a Revisor 📌

Con Devin, el rol del ingeniero evoluciona: ya no se trata de escribir cada línea de código, sino de definir dirección, validar decisiones y garantizar calidad.

El senior pasa a operar como un Tech Lead aumentado, enfocado en:

🧭 Definir objetivos y contexto de forma precisa

🔍 Revisar PRs con criterio arquitectónico

🧠 Evaluar decisiones del agente

⚖️ Asegurar estándares y coherencia del sistema

Mientras tanto, la IA se encarga del trabajo operativo y repetitivo, ejecutando tareas completas de principio a fin.

Conclusión 🚀

Devin no reemplaza desarrolladores, pero sí redefine profundamente cómo se construye software.

No es solo una herramienta más: es un cambio de paradigma hacia ingeniería asistida por agentes autónomos, donde el valor ya no está en la ejecución, sino en la toma de decisiones.

👉 El diferencial ahora es claro: quien sepa orquestar, evaluar y guiar agentes, va a construir más rápido y mejor.

Si querés experimentarlo de primera mano: registrate en https://app.devin.ai y obtene algunos creditos gratis para probar el lab, empezá con tareas acotadas medí resultados reales en tu propio flujo.

Porque la pregunta ya no es si usar este tipo de herramientas, sino cómo integrarlas de forma eficiente.

☕ ¿Te sirvió este contenido?

Si este lab con Devin te aportó valor, podés apoyar el proyecto con un cafecito. Me ayuda a seguir explorando herramientas como esta y compartir análisis reales.